Yo, yo mismo, Burger King y ahora Jeep

Publicado el 22/02/2013 por Diego Pérez

La suplantación de identidad es uno de los muchos riesgos que pueden desencadenar una crisis de reputación. Si no que se lo digan a Burger King de la que pensábamos que había sido la última marca hackeada, pero no, ayer mismo Jeep sufrió un ataque parecido, transformando su cuenta en Cadillac de General Motors, competidor directo y MTV, aprovechando el boom de los Hackers, intentó hacer una acción de PR simulando un “ataque” que no le ha salido nada bien.

Siempre la historia se repite y siempre volvemos a tropezar sobre la misma piedra, porque ya se hackearon cuentas. Se hackean, se hackearán y sus responsables se sorprenderán cómo le ha sucedido a Jeep o a Burger King. Es cuando hay que reflexionar y preguntarse ¿qué se hizo mal? O ¿Qué no se hizo?

- Las dos marcas tardaron horas en reaccionar por lo que entiendo que no realizan una escucha activa (Social CRM). Siempre, cualquier marca debe hacerlo ya sea para evitar crisis de reputación o una vez haya sucedido, adaptar los protocolos.

- ¿Tenemos protocolos de actuación? Por lo visto, no. Es totalmente indispensable que el equipo responsable posea en estos casos un documento estratégico y de contenido para minimizar cualquier daño, actuando lo más rápido posible y con los mensajes adecuados.

- Cuidado con los enlaces sospechosos, hay que asegurarse de se está en Twitter.com antes de ingresar su información de acceso y mucha precaución al hacer clic en enlaces de mensajes directos. Si se pide introducir una contraseña de Twitter, hay que mirar bien la URL y asegurarse de que se está realmente en Twitter.com. Existen sitios web de phishing que a menudo se parecen a la página de inicio de sesión de Twitter, pero en realidad no lo son.

- Existe la mala praxis de poner de contraseñas con el nombre de la marca más del año o cualquier derivación de la misma con idéntica raíz ¡por favor! No somos creativos, pero si nos dedicamos a esta profesión ¿no podemos darle un poco al coco para encontrar una original?

- Los datos de acceso deben estar restringidos a ciertas personas, evitando tenerlas en una intranet a la que tenga acceso cualquier persona. La reputación de tu cliente y en este caso de Burguer King está en juego.

Desde mi punto de vista, a Burger King le costó coger el toro por los cuernos y tomar las riendas de su propio canal, pero al menos, una vez recuperó el control del perfil, supo lanzar un mensaje adecuado en tono humorístico siguiendo la línea de su hacker, pero restableciendo el orden. Además, le mandó un Tweet de “ánimo” a Jeep, quien, erróneamente parece todavía no ha asimilado lo sucedido como podemos ver en su escueto mensaje y nula actividad explicando el desafortunado hecho.

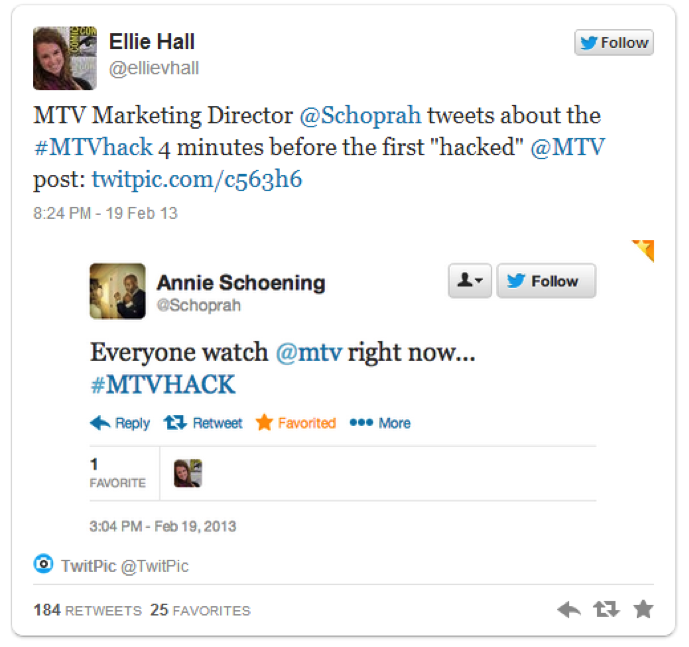

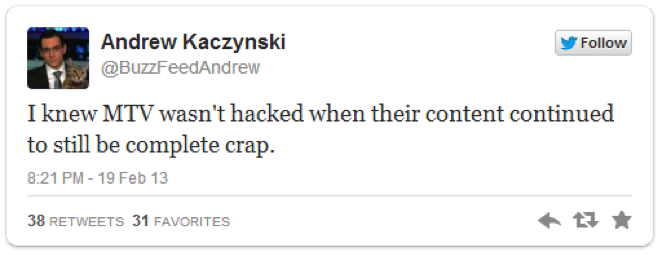

Por otro lado, cuando se quieren aprovechar las desgracias ajenas hay que intentar que no se te vea el plumero como le ha sucedido a MTV, debido al mensaje que lanzó su presidente minutos antes del “hackeo” y al que no se esperaron las primeras reacciones.

Creo que siempre hay que aprender de nuestros errores y de los de demás, ya que el aprendizaje es un acto continuo, aunque visto lo visto ¿qué marca será la siguiente?